«Погоня за тенью»: ARG от Blizzard. Часть 2

Перед вами вторая часть рассказа об эпохальной ARG, устроенной Blizzard перед официальным представлением публике нового героя Overwatch — хакера Сомбры. Первую часть материала вы можете найти на нашем сайте или в январском номере журнала (если, например, захочется заполучить для коллекции в печатном виде и потом передавать это знание внукам).

Этап 5. Skycoder

Все изменилось 23 августа, когда на форуме Battle.net появился странный пост от пользователя с ником Skycoder: в Blizzard не упустили возможность подколоть своих игроков. Название темы означало «23» в двоичной системе. Стоило зайти в этот топик, как картинка тут же начинала сбоить; времени едва хватало, чтобы прочитать оставленное Сомброй сообщение — уже знакомое «la que tiene la información; tiene el poder». Через несколько секунд на экране появлялся текст нового шифра.

Что интересно, в той же теме от Skycoder через несколько часов после ее публикации появилось изображение Жнеца, подозрительно похожее на картинку, которую отчаявшиеся детективы посылали Сомбре. После недолгого мозгового штурма из нее смогли вытащить следующий текст: «Aquiesta tujuego» («Вот твоя игра»).

Э-э-э, спасибо, Сомбра!

Первые детективы, которые нашли запись Skycoder, отметили, что, судя по информации из поста, он был опубликован 23 часа назад. Однако впоследствии игроки увидели, что этот временной показатель не увеличивается, а, наоборот, уменьшается! Если вы найдете это сообщение сейчас, то там таймер навеки застыл в положении «одну секунду назад». Сыщики решили, что это отсчет до чего-то важного, возможно, до открытия Сомбры широкой публике.

Что до кода, то в нем быстро узнали уже знакомый Base64. После расшифровки он превратился в еще один ASCII-череп. С помощью хитрых манипуляций (из черепов удалили пробелы и все лишние символы, а затем еще и оставили только байты, не равные 0) пользователи вынули из изображений следующую криптограмму:

OHVSURPHWLXQMXHJR…FUHRTXHXVWHGHVORVGHWHFWLYHVGHMXHJRVOROODPDULDQXQWUDLOKHDG?EOCJGDXVD-DPEDV-FDODYHUDV.KWPO.

Эту последовательность вскрыли уже с помощью шифра Цезаря-23 (очень символичное число, да). Принцип дешифровки простой: надо только делать сдвиг в алфавите на нужное число, в данном случае это 23. На выходе получили следующее сообщение: «lesprometiunjuegocreoqueustedeslosdetectivesdejuegoslollamarianuntrailheadblzgdausaambascalaverashtml». В почищенном виде переводится это так: «Я обещала вам игру… Кажется, вы, Game Detectives, называете это большой зацепкой? BLZGDUSA-AMBAS-CALAVERAS.HTML».

«Usa ambas calaveras» означает «используй оба черепа», а окончание .html явным образом намекало на какую-то веб-страницу. BLZGD, в свою очередь, — сервер, на котором Blizzard хранит изображения и видео. Зная характерный вид ссылок на медиасервере компании, интернет-детективы быстро восстановили полную ссылку: «https://blzgdapipro-a.akamaihd.net/media/screenshot/usa-ambas-calaveras.html».

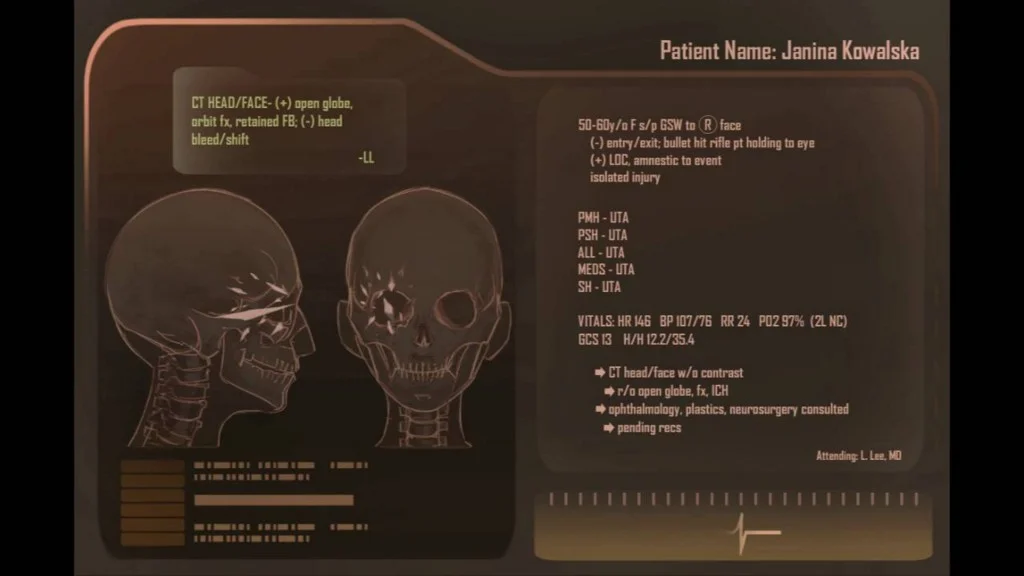

Там их ждал любопытный ролик с медицинским файлом человека, подозрительно похожего на Ану Амари. Подписано «Янина Ковальская», но это такой восточноевропейский вариант Маши Ивановой или Jane Doe, то есть явно ненастоящее имя.

Если скачать это видео и посмотреть его свойства, вы найдете новый комментарий от Сомбры: «Похоже, вы очень интересуетесь этими героями. Возможно, вас заинтересуют и некоторые вещи, которые я о них узнала?» Недвусмысленный сигнал: «я знаю, где Ана и под каким именем она прячется. Boop!».

А теперь следите за руками. В ролике отображается биение пульса Аны. Прямо над этим индикатором — 26 вертикальных палочек, по числу букв английского алфавита. Да, вы все верно поняли: следующее сообщение было зашифровано в пульс. Оно было очень коротким: «Moment in crime».

Что думали игроки: так, началась жара!

Этап 6. Криминальный час

Это явная отсылка к трейлеру Крысавчика и Турбосвина, который вышел аж в сентябре 2015 года и так и назывался — «A moment in crime. Special report: The Junkers» («Криминальный час. Спецвыпуск: “Стервятники”»). Слава Холмсу, в самом ролике из-за его давности никаких отсылок к Сомбре не было, однако интернет-детективы вскоре нашли свежий сайт — amomentincrime.com.

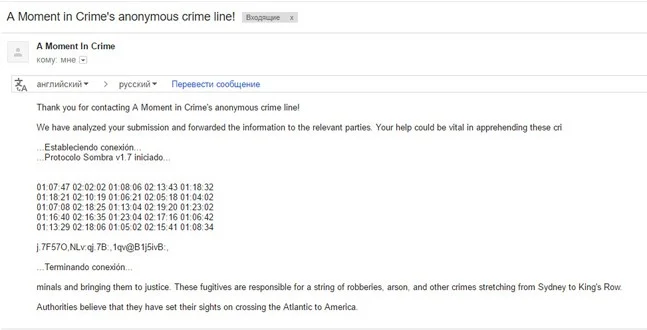

Там всех встречал испанский текст следующего содержания: «Устанавливаю соединение. Протокол “Сомбра” v1.3 инициирован. Внедряю автоматический ответ на e-mail. Соединение разорвано». Автоматический ответ на электронную почту? Без проблем. На любой домен можно послать e-mail, если использовать почту типа tips@имя домена. На mailto:tips@amomentincrime.com можно написать до сих пор. И вы получите особое письмо.

► Сомбра и тут поспела! Не дает телевизионщикам охотиться на Крысавчика с Турбосвином. И здесь же — новая криптограмма!

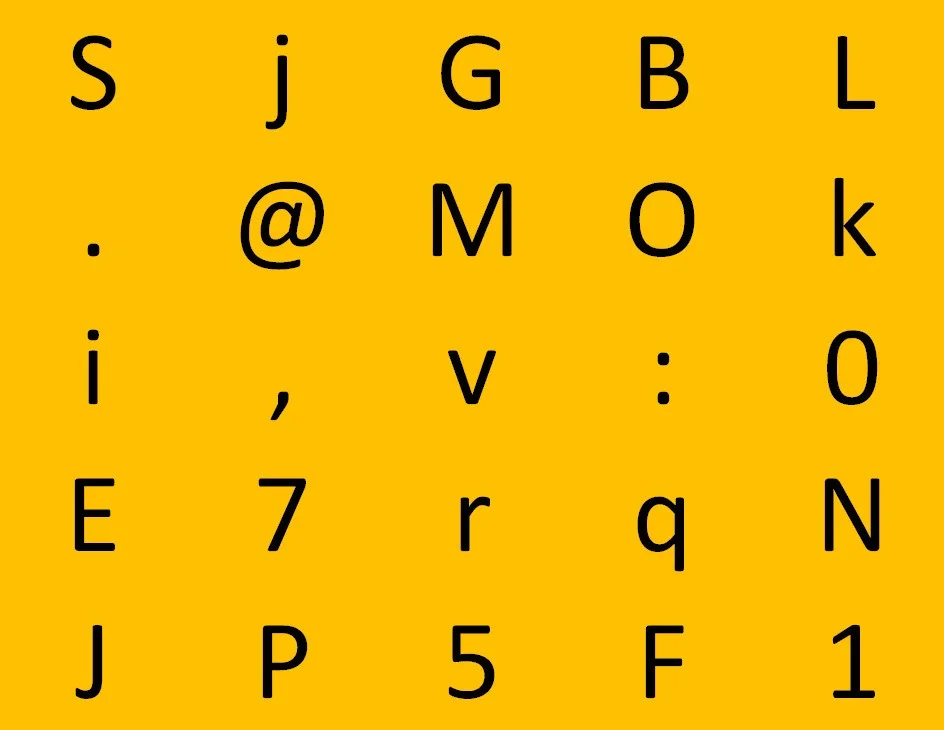

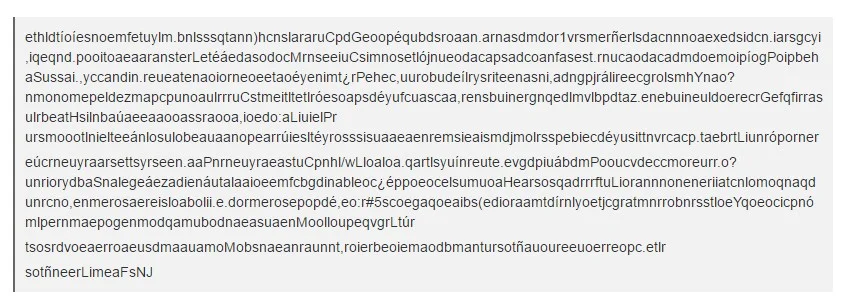

Пользователи решили, что верхняя часть тарабарщины состоит из чего-то очень похожего на тайм-коды формата AA:BB:CC. Если взять наши старые добрые черепа и предположить, что первая цифра в коде обозначает номер черепа, а две остальные — это координаты по осям Y и X, то на выходе мы получим такую вот сетку символов 5х5…

Думаете, мы близки к разгадке? Да ничего подобного. Знатоки шифрования признали в этой сетке ключ к шифру Bifid и попытались с его помощью декодировать текстовую часть криптограммы из письма с amomentincrime.com. К нашему удивлению, это сработало, и пред усталыми глазами сыщиков оказалась вот такая фраза: «SOMBr@1NF:rM@7iON1SP0vvErrSOMBr@». Нет, в этот раз ее можно прочитать без ухищрений, приглядитесь: «Sombra Information is power Sombra». — «Сомбра Информация — это сила Сомбра». Да вы издеваетесь!

Тем временем обратный отсчет в теме Skycoder дошел до крайней точки… что привело к тому, что обновился уже родной для нас сайт amomentincrime.com. И что бы вы думали — на нем появился другой отсчет, с «передачей информации активным омникам»! Без отсчетов, как говорится, и жизнь не мила.

► Все началось с 2%.

Кроме того, в исходном коде сайта всплыло новое сообщение от нашего неуловимого хакера: «Молодцы, теперь у вас есть мой пароль. Взлом этой ТВ-программы ни к чему не привел. Ждите, что будет дальше».

Ага, значит, «SOMBr@1NF:rM@7iON1SP0vvErrSOMBr@» — это ее пароль. Только вот к чему?

Как только неназванным омникам передали 5% данных, в коде страницы появилось новое послание: «Кажется, обстановка понемногу накаляется… Придется уйти на дно, пока здесь все не закончится». Хорошо, Сомбра, ты уходи на дно, а мы еще подождем.

18 октября таймер наконец дошел до 100%. На сайте появился новый текст: «Загрузка завершена. Юнит Е-54 Бастион взломан».

Сомбре явно удалось провернуть какое-то крупное дело. Взлом Бастиона — не шутки.

Что думали игроки: нет, жара не началась. Один отсчет после другого отсчета? Да сколько можно!

Этап 7. Взломанный Бастион и грязное белье президента LumériCo

19 октября к Overwatch вышло обновление, после которого Бастион стал издавать странные звуки рядом с одним из взломанных терминалов на Дорадо. Как оказалось, наша любимая жестянка вещала с помощью азбуки Морзе. Для радиолюбителей наступил звездный час, с их помощью удалось выяснить, что омник передавал следующую криптограмму: SQOFJFBNITIZWGDXSDO.

Этот код интернет-детективы взломали с помощью уже знакомого нам шифра Виженера. В этот раз ключом стал как раз добытый с такими трудностями пароль SOMBr@1NF:rM@7iON1SP0vvErrSOMBr@. Послание было ясным: ACCESSWWWLUMERICOMX (ЗАХОДИНАWWWLUMERICOMX). Напомним, что LumériCo — та самая энергетическая корпорация, которая возвела в Дорадо атомные электростанции в виде стеклянных зиккуратов.

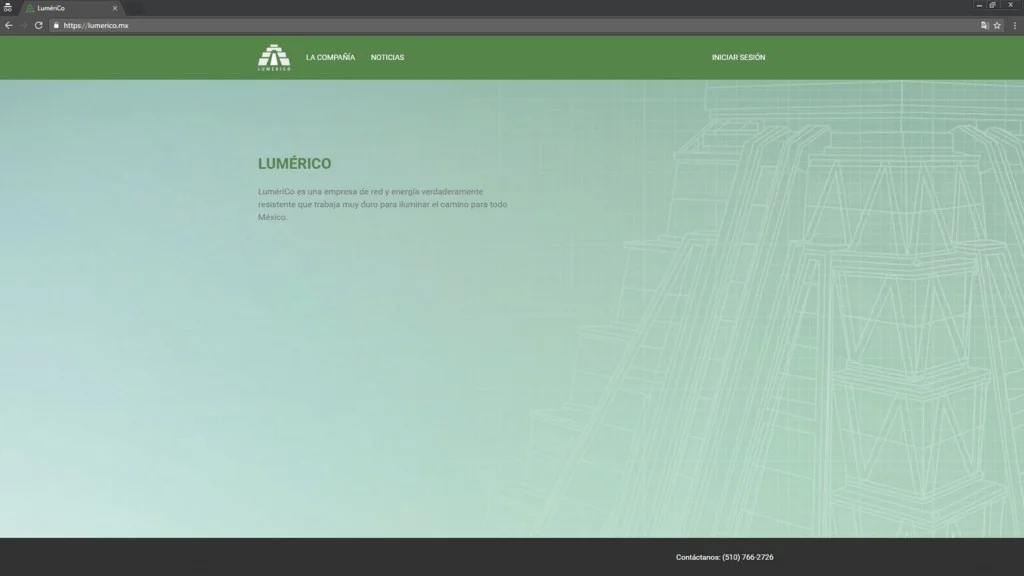

Сайт у этого гиганта рынка оказался довольно скромный… и весь на испанском. Энтузиастов это, впрочем, не остановило. Обнаружив внизу страницы телефонный номер (510) 766-2726, они тут же принялись по нему звонить. На другом конце провода всех встречало сообщение автоответчика, в конце которого женщина размеренно надиктовывала ряд цифр — тоже на испанском, разумеется: 5-2-4-1-3 (пауза) 23-4-14-8-6-18-17-23-21-18-15.

Вторая часть номера оказалась кодом. Если предположить, что каждая цифра соответствует букве английского алфавита под соответствующим номером, то мы сможем вывести из цифр слово WDNHFRQWURO. Прогоняем его через уже знакомый нам Цезарь-23 и получаем еще одну вроде бы ясную команду: TAKECONTROL (БЕРИТЕПОДКОНТРОЛЬ).

Как оказалось, речь о странице сайта LumériCo — https://lumerico.mx/TAKECONTROL/index.html . Там нас встречал фирменный череп Сомбры и новый шифр.

Тут-то пытливым умам и пригодилась первая часть цифрового кода, который мы добыли по телефону. Использовав ее в качестве ключа методом перестановки, сыщики расшифровали самое развернутое сообщение от таинственного хакера.

Сомбра хвалила тех, кто сумел добраться до этой точки, сетовала на тех, с кем ей обычно приходится работать, и, самое главное, объясняла, из-за чего весь сыр-бор. Оказывается, она вместе с Лос-Муэртос ведет войну против LumériCo и президента корпорации Гильермо Портеро — «коррумпированного человека и бесстыжего вора». А еще она поделилась логином и паролем одного из сотрудников LumériCo. Дескать, начните с этого: GFlores/g#fNwP5qJ.

С помощью этих данных удалось зайти на сайт LumériCo под учетной записью работника по имени Гонзало Флорес. В личной почте детективов ждал настоящий праздник — целая куча писем, в которых можно было покопаться. Тут тебе и история со сломанной кофемашиной, и пафосные письма от президента, и беспокойство по поводу перебоев в работе сайта (Сомбра, неаккуратно работаешь!). Особый интерес представляло сообщение, в котором упоминалась страница со звучным адресом https://lumerico.mx/president-bypass .

► Ценную информацию пришлось искать вот в таких письмах.

Доступ по указанной ссылке оказался закрыт, однако в исходном коде страницы всплыла интересная строка «President Auth-Bypass Revision 1.02: /.git/». Указанный репозиторий тут же дампнули и загрузили полученные файлы на GitHub. Среди них нашли файлы class.authentication.php (с функцией шифрования) и class.president-bypass.php, в котором обнаружили имя пользователя GPortero и зашифрованный пароль: ?MzY:MTI5:?AzY:OWM?:?EDO:ZGU?:jVTM:MTJm:2ITM:MTUw:?QjY:OWY?:?kTO:MTQx:?MzY.

В тематической беседе на Discord нашлись люди, которые быстро написали функцию для раскодировки пароля, и вот в руках невольных помощников Сомбры оказался ключ к президентской учетной записи: Xy@4+Bkuqd<53uJ (и как он его запоминал, интересно?).

Примерно через полчаса после того, как игроки получили возможность читать президентскую переписку (Портеро, оказывается, очень заботился о том, чтобы сотрудники хорошо отдыхали), на почту пришло новое письмо от Сомбры:

«Вижу, вам удалось взломать его ящик. Не волнуйтесь, он этого письма не увидит; я спрятала это сообщение для любых гостей с его IP-адресов. Мне нужно немного времени, чтобы подготовить следующую серию протоколов. Будьте наготове в начале следующей недели. Я постараюсь закинуть как можно больше грязи в его почту, чтобы все это потом смогло “случайно” попасть в народ. Посмотрим, как на это отреагируют СМИ».

25 октября в почте Флореса появились новые письма. В то же время, что куда важнее, на портале LumériCo обновился файл omnics.txt, который до этого просто разрешал омникам заходить на сайт. Там появилась пара новых строчек весьма странного вида:

Allow: Tzolk’in

Allow: Imix ChikchanManik Imix ChikchanImixChikchanImix Manik Chikchan Imix Kimi Chikchan Chikchan Kimi ChikchanImixChikchanImix ChikchanKimi

Цолькин — это название календаря майя и особого диалекта. Слова после второго «allow:» — названия животных на этом диалекте. «Имикс» означает первый день, «чикчан» — 5, «маник» — 7… Если записать получившуюся цепочку чисел цифрами майя и в горизонтальную линию, получится самая что ни на есть настоящая строчка кода Морзе: . -…- . -.-. …- — . .- — — .- -.-. -.- . Расшифровывается сигнал просто: EXECUTEATTACK (нападайте, мол).

Интернет-детективы уже по знакомой нам схеме быстро нашли соответствующую страницу, /EXECUTEATTACK/index.html. Там игроков ждал еще один текст: «Момент настал. Эти письма раскрыли правду о Портеро, начали революцию и убедили жителей Мексики поддержать наше дело. Пора нанести удар. Превратим церемонию 1 ноября, которая так дорога его сердцу, в гигантскую акцию протеста против этой инициативы. От вас требуется одно: получите доступ к почте начальника безопасности и попробуйте помочь атаке. Вскоре она может написать Портеро. Я сменила ее пароль на d0r*NuLw9».

Тут оставалось только зайти на сайт под логином MJimenez, и игроки попали в «админку» LumériCo. Однако до 1 ноября все оставалось тихо: командная строка не работала, на любые команды шел один и тот же ответ: «Нет соединения».

Что думали игроки: опять ждать? А вообще очень неоднозначная ситуация вырисовывается. Сомбра, кажется, ведет очень сложную игру, где участники ARG — просто марионетки. Еще и с Лос-Муэртос сотрудничает. Видимо, Солдат-76 не смог с ними окончательно разобраться.

Этап 8. Командная строка

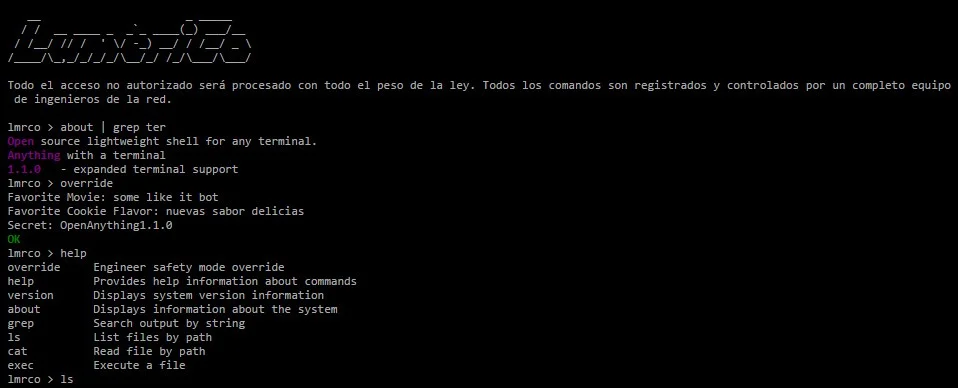

1 ноября командная строка начала осмысленно отзываться. В панели изначально работало всего несколько команд:

about — выводит информацию о версиях терминала и показывает доступную команду help;

help — выводит список доступных команд;

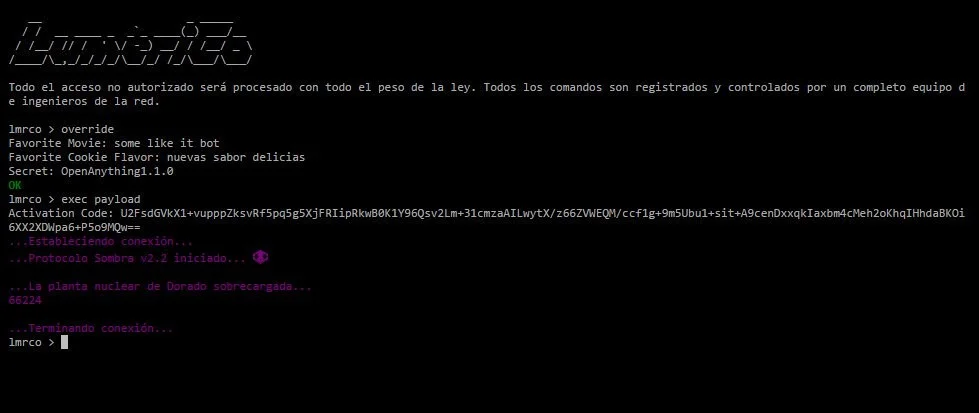

override — отключение системы безопасности;

version — выводит текущую версию системы;

grep — поиск.

Стоит отметить, что еще в командной строке работала недокументированная команда espresso, которая показывала статус работы кофеварки. Очень удобно!

После активации командной строки в письме Марии Хименес выделилось слово «/ter/». Сыщики вбили в командную строку хитрую команду about | grep ter, которая вывела следующий текст…

Дальше оставалось только попробовать захватить контроль над системой с помощью override. Чтобы все получилось, надо было ответить на ряд вопросов. Первый: ваш любимый фильм (ответ — Some Like it Bot, кинокартина с плаката в Голливуде). Второй: любимый вкус печенья (nuevas sabor delicias, упоминалось в одном из личных писем). Третий: просто secret (тут как раз помогали слова из результатов поиска grep ter — OpenAnything1.1.0). Победа! Система выдала сообщение «ОК», игроки получили доступ к трем новым командам: ls — вывести список файлов, cat — считать файл, exec — запустить файл.

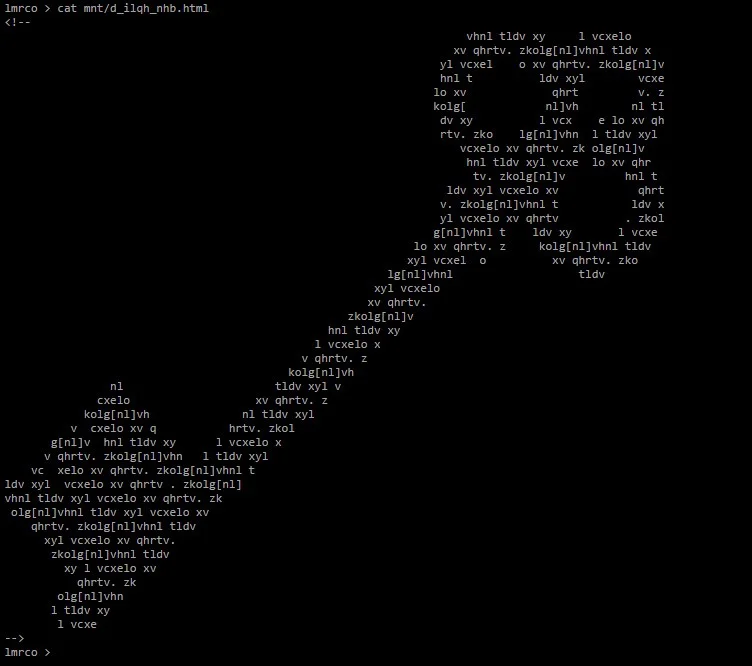

Команда ls выявила пару интересных файлов: «/mnt/payload» и «/mnt/d_ilqh_nhb.html». Название d_ilqh_nhb вскрыли с помощью незаменимого Цезаря-23, ответом было словосочетание «a_fine_key». Когда же сыщики открыли файл d_ilqh_nhb с помощью команды cat, они увидели изображение ключа, собранное из символов повторяющейся фразы «vhnl tldv xyl vcxelo xv qhrtv.zkolg».

Оказалось, что фразу можно декодировать с помощью аффинного шифра (А = 23. B = 23). В итоге получилась фраза «some keys are shaped as locks.index» (некоторые ключи имеют форму замков).

Если же с помощью «exec» запустить файл payload, система запросит код. Им — сюрприз! — оказался некогда неразгаданный код из следа хроноускорителя Трейсер, еще из Летних игр. Да, тот еще замок был.

Что ж, игроки добились своего: электростанция стала работать с перебоями. Ну, по крайней мере, начался очередной отсчет до окончательной перегрузки.

Что думали игроки: еще один отсчет, как славно (но в целом понятно, что на ARG просто дотянули до BlizzCon ).

Этап 9. Эпилог

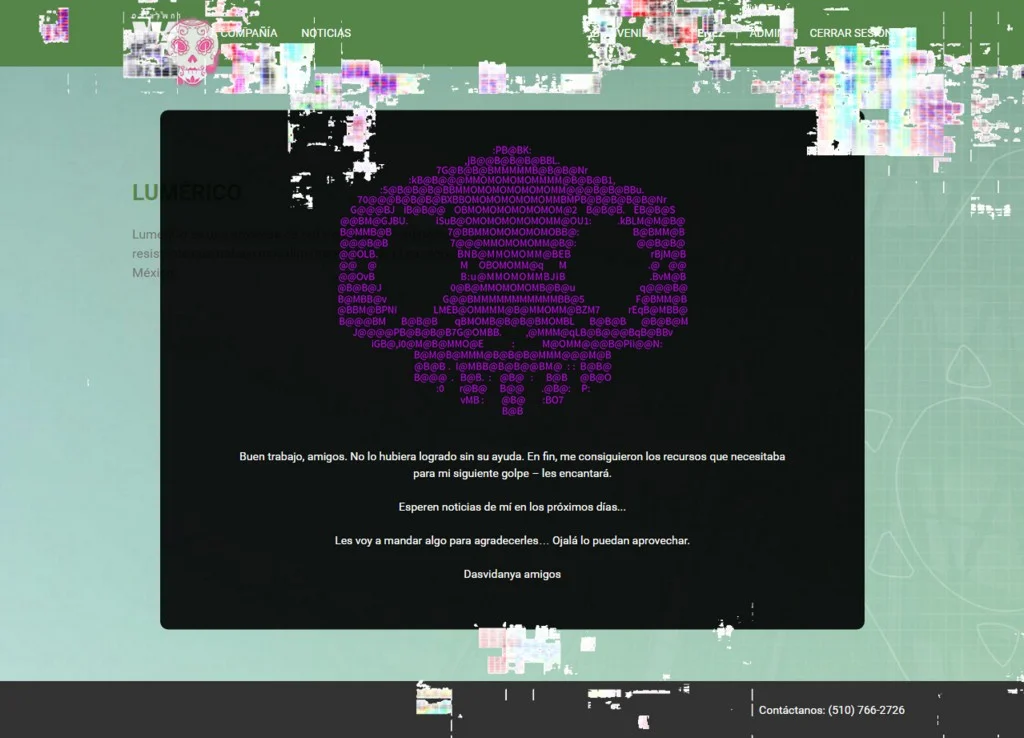

И вот момент триумфа: электростанция перегружена. Сайт LumériCo тут же приобрел новый вид: на главной странице появился огромный сахарный череп, а под ним — победное сообщение от Сомбры: «Хорошая работа, ребята. Без вашей помощи я не справилась бы. В любом случае, теперь у меня есть ресурсы, которые мне нужны для следующей операции, вам она понравится. Ждите новостей в ближайшие несколько дней… Я вышлю вам кое-что в знак благодарности; надеюсь, получится. Dasvidanya, друзья» (подарок, как позже выяснилось, — это граффити в виде расписного черепа).

Думаете, всё? Не совсем. В исходном коде страницы тоже кое-что изменилось. Там появилась строчка <!- MISDIRECTION -> (<!- ВВЕДЕНИЕ В ЗАБЛУЖДЕНИЕ ->). Те, кто решил раскрутить историю этой операции Сомбры до конца, быстро нашли страницу https://lumerico.mx/MISDIRECTION/index.html.

Там детективов ждал последний текст от нашего хитрого хакера: «…Установка соединения… Запущен Протокол “Сомбра” v2.3… Перенаправление данных пирамиды LumériCo к цели… Взлом паролей цели… Получен доступ к директории volskayaindustries.com… Boop ;) …Отключение соединения…»

► Что было дальше? BlizzCon и официальное представление Сомбры!

Что думали игроки (и мы вместе с ними): АРРРГХ, нами просто воспользовались. И не поймешь — то ли Blizzard, то ли Сомбра, то ли все вместе. Еще и подвели чуть ли не носом к короткометражке Infiltration, Жнец его забери. Ладно, пойдем полюбуемся на слитый 1 ноября арт Сомбры…

* * *

Что не говори, ARG получилась веселой — со сложными загадками, которые, похоже, детективы решали сильно быстрее, чем изначально предполагали в Blizzard. Отсюда и провисания, и счетчики, и прочие неоднозначные моменты. Но все равно было очень здорово. Хотелось бы знать — следующих персонажей тоже будут так интересно анонсировать? Или придумают еще чего покруче?